מהפכת הסייבר של ה-FDA: כך תעמדו בדרישות החדשות למכשור רפואי ב-2025

פתיחה

בשנת 2025, ה‑FDA פרסם ב־27 ביוני הנחיה חדשה וחשובה בשם “Cybersecurity in Medical Devices: Quality System Considerations and Content of Premarket Submissions”, שמחליפה את הגרסה מ‑2023 ומגדירה לראשונה באופן ברור ומחייב את תפיסת ה־“מכשיר סייבר” (cyber device), כולל תנאי פיקוח רלוונטיים תחת סעיף 524B ב‑FD&C Act.

אם אתם מפתחים, מנהלים או מוודאים איכות ארגונית ביחידה לפיתוח מכשור רפואי, מדובר בשינוי פרדיגמה קריטי: כיום, סייבר נחשב לחלק בלתי נפרד מאבטחת המטופל והיעילות הטיפולית. הפוסט הזה עוסק באיך להטמיע את דרישות ה‑FDA בפרקטיקה שלכם, תוך שילוב בין אסטרטגיה, מסמכים, תהליכים וכלים.

רקע והקשר רגולטורי

במסגרת FDORA (Food and Drug Omnibus Reform Act של 2022), נכנס לתוקף סעיף 524B בחוק ה‑FD&C Act החל מ־29 במרץ 2023, שמגדיר מי נחשב “cyber device” ומחייב הגשה של תיעוד סייבר במסגרת בקשות לפני שיווק (510(k), PMA, De Novo ועוד).

ההנחיה החדשה מ‑2025 מציינת במפורש שגרסתה חלה גם על גרסאות מוקדמות של מכשירים עם שינויים בתוכנה או חיבוריות, והגשה חלקית עלולה להידחות באופן מידי (Refuse to Accept).

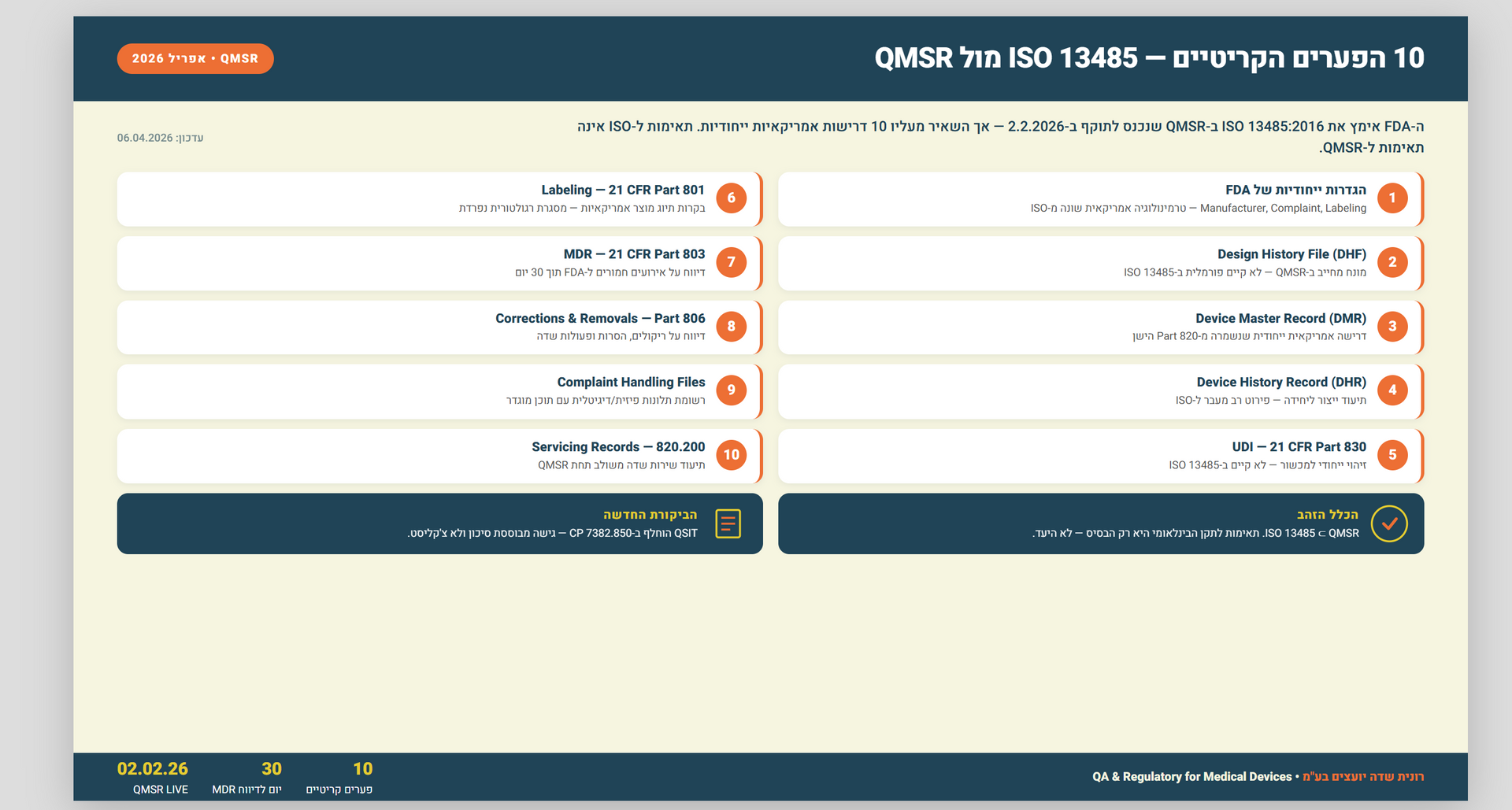

ב‑2 בפברואר 2026 צפוי לצאת לתוקף תיקון לרגולציית מערכת האיכות (Quality System Regulation, 21 CFR Part 820) שתאזן אותה עם ISO 13485:2016 – ראש לציון לכך שסייבר הופך לתנאי מערכת איכות, לא רק היבט טכני.

טעויות נפוצות

- הגדרה מוטעית של כלי כ‑"לא מכשיר סייבר": גם אם המכשיר לא תוכנן עם חיבור אינטרנט, אך יש לו פוטנציאל להתחבר (USB, Wi‑Fi, Bluetooth וכו'), הוא נחשב cyber device.

- הפרדה בלתי ברורה בין ניהול סיכוני בטיחות (ISO 14971) לניהול סיכוני סייבר: FDA דורש שני מסמכים נפרדים – אך מחברים ביניהם.

- אי-הגשה של SBOM (Software Bill of Materials): ההנחיות החדשות דורשות SBOM קריא מכונה ואדם לכל רכיב בתוכנה.

- לא ביצוע threat modeling בשלבים המוקדמים של עיצוב: השלב הזה הוא בסיס ל-SPDF ויש לבצע אותו בשיתוף צוותי עיצוב, פיתוח וסייבר.

- דלג על תיעוד של postmarket vulnerability handling: חובה להציג תוכנית לניטור, triage, תיקונים ועדכונים בטוחים בפוסט־שיווק.

צעדים נכונים ליישום

1. זיהוי האם מדובר באמת ב‑“cyber device”

תשובות חיוביות מתחייבות לפי §524B(c):

- מכיל תוכנה/firmware או programmable logic

- יכול להתחבר לאינטרנט (ישירות או עקיפה)

- חשוף לאיומי סייבר דרך התוכנה או החומרה

2. הטמעת SPDF – Secure Product Development Framework

SPDF היא מסגרת אחידה שמחברת בין פיתוח מוצר, ניהול סיכונים וסייבר לאורך כל מחזור החיים. היא כוללת:

- security requirements בשלבי תכנון

- threat modeling & risk assessments

- secure coding, code review, penetration testing, SBOM

- תוכנית עדכון ו‑patch management

- תכנון תגובה לאירועים – incident response

3. ביצוע מודל איום ו־Threat Modeling

השתמשו ב‑DFD (Data Flow Diagram) מסוג DFD3 לפי Adam Shostack לציור המערכת והסביבה. הציבו Trust Boundaries והגדירו את נקודות השבר. השתמשו בדגם STRIDE לזיהוי איומים בכל רכיב או ממשק.

4. ניהול סיכון סייבר (Security Risk Assessment)

צרו טבלת Cybersecurity Risk Assessment:

- נכס (Asset)

- איום (Threat)

- פגיעות (Vulnerability)

- השפעה (Impact)

- ניקוד CVSS

5. בחירת ויישום אמצעי בקרה (Security Risk Controls)

הכללים צריכים לכסות לפחות את התחומים:

- Authentication

- Authorization

- Cryptography

- Data/code integrity

- Confidentiality

- Logging

- Resiliency & Recovery

- Updatability & Patchability

6. בדיקות ואימות (Verification & Validation)

מעבר לוולידציה רגילה:

- penetration testing

- fuzzing, static/dynamic analysis

- בדיקות SBOM ושרשראות אספקה

- usability testing של הוראות אבטחה למשתמש

7. תיוג והנחיות תפעול למשתמש (Labeling)

ספקו מידע למשתמש הכולל הוראות שילוב סביבות, תפעול עדכוני סייבר, הערות לגבי הגבלות סביבה, ומשימות אבטחה.

8. טיפול לאחר ההשקה – Postmarket Plan

הגישו תוכנית ניטור פגיעויות, תהליך triage, cadence לתיקונים, התראות למשתמשים, ותיעוד ב‑DHF.

סיפור מקרה מהשטח

חברת X מפתחת מקרר תרופות עם חיבור Wi‑Fi לתיעוד טמפרטורה. היא:

- ביצעה DFD כולל סביבה בבתי חולים

- זיהתה Tampering דרך STRIDE

- יישמה TLS ו‑client certificate

- ערכה בדיקות חדירה ותיקנה פגיעות USB

- סיפקה למשתמשים מדריך label ברור לעדכונים והגנה

שאלות נפוצות (FAQ)

ש: האם ההנחיה מחייבת ISO 13485? ת: לא, אך התאמת QMS תהיה הכרחית עם כניסת התקנות החדשות ב‑2026.

ש: האם חובה להגיש SBOM? ת: כן – נדרש גם לגרסאות עם תוכנה חלקית.

ש: האם GUI חדש מחייב הגשה? ת: תלוי אם שונה רכיב תוכנה/חיבור המשפיע על סייבר.

סיכום וקריאה לפעולה

ההנחיה של ה‑FDA היא קריאה למעבר מאבטחה כגימיק לאבטחה כמנוע איכות.

מה לעשות עכשיו?

- ודאו שהמכשיר עונה להגדרת cyber device

- הטמיעו SPDF

- בצעו threat modeling עם STRIDE ו‑CVSS

- הכינו SBOM מלא

- שלבו תוכנית פוסט־שיווק, עדכונים ובדיקות עצמאיות